Un informe publicado por Cisco advierte que entre los meses de abril y junio el 46% de los ataques informáticos fueron de tipo ransomware

Cisco, compañía tecnológica líder a escala global, ha hecho público, a través de su informe trimestral “Cisco Talos”, que los ataques ransomware, lejos de desaparecer, se han convertido en la principal ciber-amenaza para los usuarios informáticos. Y es que, según desprende dicha publicación, entre abril y junio de 2021 el 46% de los ataques fueron de este tipo, triplicando la segunda amenaza más común (la explotación de vulnerabilidades en Microsoft Exchange Server).

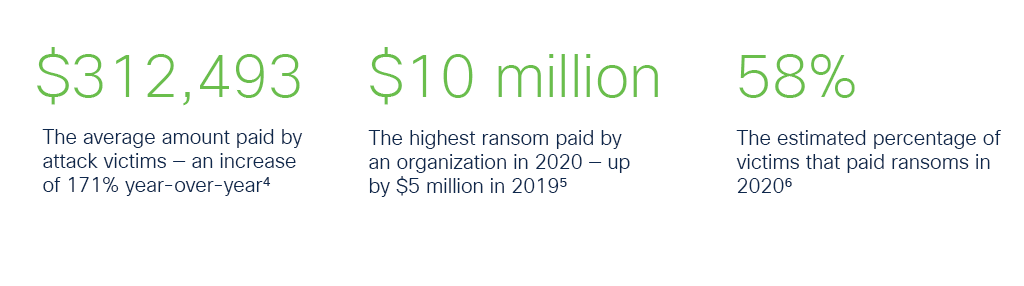

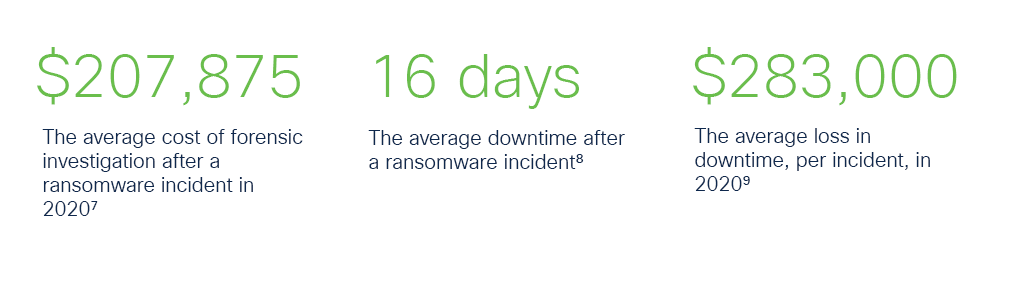

Este tipo de arremetidas, que habían decaído durante el anterior trimestre debido al ya citado repunte en la explotación de vulnerabilidades en Microsoft Exchange Server, se han disparado este último trimestre, dirigiéndose a un amplio rango de verticales como transporte, salud, utilities, telecomunicaciones, instituciones, educación, inmuebles, maquinaria, tecnología, distribución química, industria, o agricultura. Pero, por encima de todos, destacan los ataques a los sectores salud e instituciones. El motivo de este foco dirigido a ambos campos se encuentra, según indica el informe, detrás de las necesidades sanitarias creadas por la pandemia de la COVID-19, que hacen que las organizaciones afectadas por estos ataques tengan que recurrir a pagos para restaurar sus servicios cuanto antes. Un informe de CISCO cifra estos pagos en 250.0000.000 millones de dólares cada año hasta el año 2031, ocurriendo un ataque de este tipo cada 2 segundos.

Fuente: Cisco

Los responsables de estos ataques de ransomware utilizaron herramientas comerciales como Cobalt Strike, aplicaciones de código fuente abierto como Rubeus y otra serie de herramientas nativas como PowerShell. Así las cosas, Cisco ha elaborado un listado con las principales “familias” de este tipo de ataques:

- REvil

- Conti

- WastedLocker

- Darkside

- Zeppelin

- Ryuk

- Mount Locker

- Avaddon

Este tipo de ataques suponen, además, un coste desorbitado una vez ocurren. Y es que, de cara a evitar que esto vuelva a ocurrir, las víctimas emplean numerosos recursos para solucionar sus brechas de seguridad. Además, durante el ataque, los sistemas pueden dejar de prestar servicios, quedando paralizados durante 16 días de media. Todo esto sin tener en cuenta los costes intangibles, que van unidos a la reputación que una empresa pierde al ver afectado su calidad de servicio al cliente.

Criptomonedas, USB troyanizadas y otros objetivos de los ataques

Otras ciber-amenazas observadas en el informe son la explotación de vulnerabilidades conocidas, la minería de criptomonedas y el control de cuentas de usuarios. También hubo varios incidentes relacionados con unidades USB troyanizadas, un antiguo vector de ataque no detectado durante años.

¿Cómo podemos evitar un ataque tipo ransomware?

Evitar ataques informáticos pasa por contar con las herramientas necesarias para una potente red de seguridad. Situaciones como la digitalización, con su consecuente exposición de los datos, y los nuevos modelos de trabajo, con la conexión múltiple desde redes desconocidas, hacen que los sistemas de seguridad que hemos conocido hasta ahora se hayan quedado estancados.

Por eso, hoy en día al binomio dato-digitalización, hay que añadirle una tercera pata: la ciberseguridad, que implica desplegar soluciones avanzadas que garanticen la seguridad de los equipos de TI y de los equipos responsables de los procesos operacionales. Y esto aplica a cualquier sector.

La solución de ciberseguridad de Ikusi monitorea el tráfico web combinando mecanismos de seguridad y control aplicados a la navegación web, correo electrónico y aplicativos de nube (SaaS) para reducir riesgos derivados del uso de estas plataformas, y proteger a la organización y a sus clientes. Algo para lo que la compañía, con más de 50 años de experiencia en el sector, ofrece una demo para protegerte gracias a la aplicación de inteligencia que combate frente a las amenazas en múltiples frentes

Esta solución de ciberseguridad inspecciona el tráfico y aplica políticas que restringen el acceso a sitios web no autorizados o de riesgo, bloquea la recepción de correos no deseados (SPAM) o con archivos adjuntos maliciosos. Además, detecta riesgos y anomalías en el comportamiento de aplicaciones SaaS comunes, como inicios de sesión desde ubicaciones no autorizadas o el envío de información confidencial o sensible fuera de la organización.

Esta solución se basa en la aplicación combinada de las mejores herramientas, como Cisco Secure Email, que bloquea el ransomware entregado a través de correos electrónicos no deseados y de phishing; Cisco Umbrella, mejorandola visibilidad de la seguridad y detectando sistemas comprometidos; Cisco Secure Endpoint, protegiendo contra ransomware de endpoints; Cisco SecureX, reduciendo radicalmente el tiempo de permanencia y las tareas impulsadas por humanos; Cisco Secure Access by Duo, evitando que los adversarios utilicen credenciales robadas para establecer un punto de apoyo; o Cisco Secure Network Analytics, mediante la detección de problemas en la de red sin agentes y la supervisión del tráfico de la red.

¿Qué son los ataques ransomware?

Los ransomware son un tipo de ataques informáticos cuyo objetivo no es otro que comprometer la seguridad de un equipo, lograr colarse en su interior y secuestrar la información almacenada en este para después exigir un pago de cara a recuperar dichos datos y evitar, así, daños colaterales.

Este tipo de ataques se han convertido en la tónica del día a día de miles de empresas, que en muchos casos no cuentan con las medidas de seguridad necesarias para frenar estos casos. Algo que pone en riesgo la confidencialidad de un incalculable volumen de datos clave para las compañías.